来源:小编 更新:2024-09-30 02:52:17

用手机看

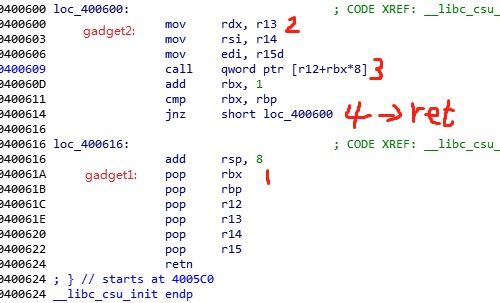

ROP,全称为Return-oriented Programming(返回导向编程),是一种高级的内存攻击技术。它通过利用程序中已有的代码片段(称为gadgets)来改变某些寄存器或变量的值,从而控制程序的执行流程。这种攻击方式可以绕过现代操作系统的各种通用防御措施,如内存不可执行(NX)和代码签名等。

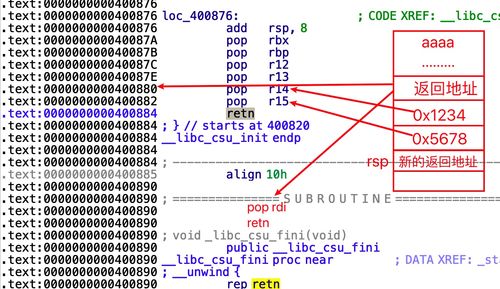

在传统的程序执行过程中,当函数被调用时,会保存调用者的返回地址在栈上。函数执行完毕后,会通过ret指令返回到调用者的地址。ROP攻击就是利用这个原理,通过修改栈上的返回地址,使得程序跳转到攻击者控制的代码片段。

1. 寻找漏洞:攻击者需要寻找程序中的漏洞,如栈溢出、格式化字符串漏洞等,以便能够控制返回地址。

3. 执行攻击:攻击者将构造好的ROP链注入到程序中,通过漏洞触发攻击。一旦程序执行了ROP链,攻击者就可以控制程序的执行流程,实现自己的攻击目的。

1. ret2shellcode:这种类型的攻击是将shellcode的地址作为返回地址注入到栈上,使得程序执行shellcode。shellcode是一段用于执行特定操作的代码,如创建后门、获取系统权限等。

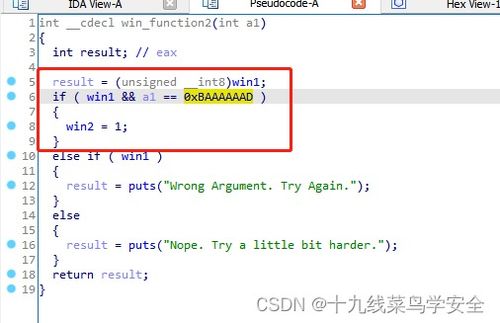

2. ret2text:这种类型的攻击是控制程序执行程序本身已有的代码(.text)。攻击者通过构造ROP链,使得程序跳转到程序中的特定代码片段执行。

3. ret2lib:这种类型的攻击是利用程序中已存在的库函数。攻击者通过构造ROP链,使得程序调用库函数,从而实现攻击目的。

1. 代码签名:通过为程序添加代码签名,可以防止未授权的代码被执行。

2. 内存不可执行(NX):将数据所在内存页标识为不可执行,可以防止攻击者直接在数据页面上执行恶意代码。

3. 非执行堆(NX Heap):为堆分配非执行内存,可以防止攻击者利用堆溢出执行恶意代码。

4. 代码完整性检查:对程序进行代码完整性检查,确保程序在运行过程中未被篡改。

5. 安全编程实践:遵循安全编程实践,如避免使用危险函数、限制用户输入等,可以降低程序被攻击的风险。

ROP攻击是一种高级的内存攻击技术,它通过利用程序中已有的代码片段来控制程序的执行流程。了解ROP攻击的原理和防御方法对于保护系统和应用程序的安全至关重要。通过采取适当的防御措施,可以降低系统遭受ROP攻击的风险。